Android-банкеры атакуют и после ареста их распространителей

Специалисты компании «Доктор Веб» обнаружили новые версии Android-троянцев семейства Android.BankBot, атакующих клиентов банков множества стран. Некоторые модификации этих троянцев, известные также под именем Svpeng, опасны тем, что похищают деньги с банковских счетов пользователей мобильных Android-устройств и способны завершать работу целого ряда антивирусных программ.

Троянцы семейства Android.BankBot знакомы специалистам по информационной безопасности уже несколько лет. Однако широкую известность они получили лишь в начале апреля 2015 года, когда МВД России сообщило о задержании киберпреступников, использовавших несколько модификаций этих вредоносных приложений при реализации атак на клиентов ряда российских и иностранных кредитных организаций. Несмотря на то, что деятельность этих злоумышленников была пресечена, распространение данных троянцев другими вирусописателями продолжилось, о чем свидетельствует появление очередных модификаций банкеров.

Так, совсем недавно вирусные аналитики компании «Доктор Веб» обнаружили несколько подобных троянцев, среди которых – Android.BankBot.43 и Android.BankBot.45. Они распространяются под видом легального ПО, такого как игры, медиаплееры или обновления операционной системы, и благодаря применению злоумышленниками различных методов социальной инженерии опрометчиво устанавливаются на Android-смартфоны и планшеты самими же пользователями.

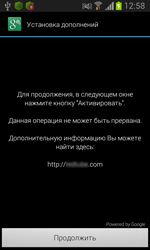

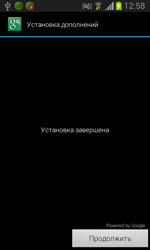

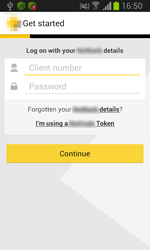

Запустившись в зараженной системе, троянцы Android.BankBot пытаются получить доступ к функциям администратора мобильного устройства, которые дают им расширенные возможности, включая способность препятствовать их удалению. В процессе получения необходимых прав вредоносные программы используют весьма интересный механизм. В частности, они отображают поверх стандартного системного диалогового окна собственное сообщение, которое закрывает собой настоящее уведомление операционной системы и предлагает установить некие «дополнения». Соглашаясь с предложенным действием, пользователь на самом деле добавляет троянцев в список администраторов мобильного устройства, т. к. при нажатии кнопки «Продолжить», происходит активация скрытой за мошенническим окном оригинальной функции ОС.

|

|

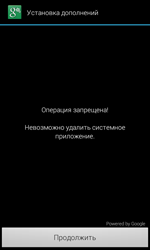

В то же время, при попытке удаления троянцев Android.BankBot процедура исключения их из списка администраторов пресекается демонстрацией специального сообщения, в результате чего деинсталляция вредоносных приложений стандартными средствами системы становится невозможной.

После получения необходимых полномочий данные троянцы устанавливают связь с управляющим сервером и ожидают поступления дальнейших указаний. В частности, они способны выполнить следующие действия по команде с сервера:

- позвонить на указанный в команде номер;

- использовать для связи с управляющим сервером полученный в команде веб-адрес;

- выполнить указанный в команде USSD- запрос;

- отправить на сервер все входящие и исходящие СМС-сообщения;

- выполнить сброс настроек устройства с удалением всех данных пользователя;

- отправить СМС-сообщение с заданными параметрами;

- отправить на сервер подробную информацию о зараженном устройстве;

- осуществить поиск файла в соответствии с полученным в команде именем;

- использовать заданный телефонный номер для получения дублирующих команд.

Т. к. большинство управляющих команд дублируется злоумышленниками через СМС-канал, вредоносные приложения способны выполнять многие из своих функций даже при отсутствии интернет-соединения и связи с управляющим центром, что значительно увеличивает их вредоносный потенциал.

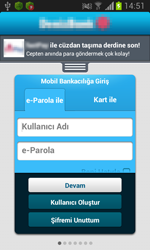

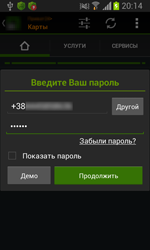

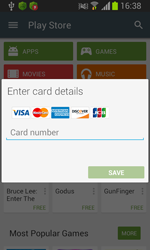

Основное предназначение троянцев семейства Android.BankBot – кража конфиденциальных банковских сведений пользователей и хищение их денежных средств. Для этого вредоносные приложения атакуют установленные на мобильных устройствах пользователей программы типа «Банк-Клиент» ряда кредитных организаций, а также программу Play Маркет (Play Store). В частности, после запуска потенциальной жертвой целевых банковских программ-клиентов троянцы подделывают внешний вид данных приложений, отображая на экране фальшивую форму ввода аутентификационных данных. Если же пользователь запускает приложение Play Маркет, они имитируют стандартную форму добавления к учетной записи пользователя реквизитов его банковской карты. При этом вредоносные приложения фактически заставляют своих жертв ввести необходимые данные, поскольку демонстрируемое диалоговое окно невозможно закрыть, и работа с каталогом Google Play блокируется. Полученные таким обманным способом конфиденциальные сведения в дальнейшем передаются на управляющий сервер, после чего киберпреступники беспрепятственно могут совершать хищение денег со счетов пользователей, т. к. все поступающие от системы безопасности банков СМС-сообщения с кодами подтверждения перехватываются вредоносными приложениями.

|

|

|

|

Однако это – не единственная опасность, исходящая от троянцев семейства Android.BankBot. Так, многие из них способны нарушать работу ряда популярных антивирусных приложений в момент, когда те выполняют попытку удаления банкеров с зараженных мобильных устройств. Компания «Доктор Веб» выпустила специальное обновление для своих антивирусных продуктов для ОС Android, в котором был реализован эффективный механизм противодействия подобным атакам, поэтому современные банковские троянцы Android.BankBot более не представляют серьезной опасности для наших пользователей.

Для владельцев Android-смартфонов и планшетов с установленными антивирусными продуктами Dr.Web обновление пройдет автоматически. Если же автоматические обновления на устройстве отключены, необходимо зайти в каталог Google Play, выбрать в списке приложений соответствующую версию инсталлированного Антивируса Dr.Web для Android и нажать на кнопку «Обновить». Для обновления через сайт компании «Доктор Веб» необходимо скачать новый дистрибутив программы.

Чтобы защититься от вредоносной деятельности банковских троянцев и других опасных вредоносных приложений, пользователям, у которых еще нет Антивируса Dr.Web для Android или Антивируса Dr.Web для Android Light, рекомендуется установить данные продукты на свои мобильные устройства.