Вирусописатели адаптировали Linux-троянца под Windows

В мире современных IT-технологий довольно часто возникают ситуации, когда различные программы и игры, изначально созданные для одной операционной системы, портируются (т. е. приспосабливаются) разработчиками под другую. Гораздо реже это происходит с вирусами и троянцами. Случаи же, когда вредоносные программы, изначально угрожавшие компьютерам под управлением ОС Linux, впоследствии модифицируются вирусописателями для заражения ОС Windows, и вовсе крайне редки. Именно с таким инцидентом столкнулись недавно специалисты компании «Доктор Веб», исследовавшие несколько поступивших в вирусную лабораторию образцов вредоносного ПО.

В мае 2014 года компания «Доктор Веб» сообщала о распространении значительного числа различных троянских программ, ориентированных на компьютеры под управлением ОС Linux и предназначенных для организации DDoS-атак. В ходе исследования этих вредоносных приложений вирусные аналитики пришли к выводу, что авторами данных угроз являются китайские вирусописатели. Недавно было обнаружено несколько новых образцов аналогичных вредоносных программ, имевших существенное отличие от своих предшественников: все они, несмотря на очевидное родство с предыдущими модификациями подобных DDoS-троянцев, были портированы для работы в операционных системах семейства Microsoft Windows.

Одной из таких вредоносных программ является Trojan.DnsAmp.1, представляющий собой Windows-совместимую версию одного из троянцев семейства Linux.DnsAmp. Он устанавливается в систему под видом автоматически запускаемой службы Windows Test My Test Server 1.0, исполняемый файл которой сохраняется в системной папке под именем vmware-vmx.exe. После своего запуска Trojan.DnsAmp.1 отправляет на серверы злоумышленников информацию об инфицированном компьютере и ожидает поступления команды начать DDoS-атаку. Помимо этого, троянец может загрузить и запустить на исполнение другую вредоносную программу. Ряд характерных признаков, обнаруженных специалистами «Доктор Веб» в коде этого троянца, указывает на то, что его авторами являются те же вирусописатели, которые причастны к созданию вредоносных программ семейств Linux.DDoS и Linux.BackDoor.Gates. Более подробную информацию о принципах работы Trojan.DnsAmp.1 можно почерпнуть в техническом обзоре данной угрозы.

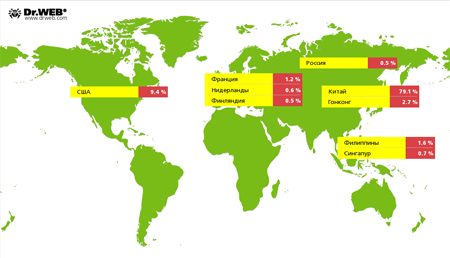

Согласно информации, полученной аналитиками компании «Доктор Веб» в ходе мониторинга заражений в период с 5 июня по 13 августа 2014 года, наибольшее количество DDoS-атак, предпринятых с использованием троянцев данного семейства (в первую очередь — Linux.BackDoor.Gates), приходится на китайские сайты (28 093 атаки), на втором месте находятся ресурсы, расположенные на территории США. География зафиксированных компанией «Доктор Веб» DDoS-атак показана на иллюстрации ниже.

Сигнатура данной угрозы добавлена в вирусные базы, поэтому Trojan.DnsAmp.1 не представляет угрозы для пользователей антивирусного ПО Dr.Web.